IPFire là hệ điều hành nguồn mở đã được thiết kế từ đầu để hoạt động như một hệ thống tường lửa chuyên dụng, an toàn và linh hoạt dựa trên một số công nghệ Linux tốt nhất, chẳng hạn như iptables, OpenSSL và OpenSSH.

Được phân phối dưới dạng hình ảnh ISO 32 bit

Hệ điều hành nhỏ này có thể được tải xuống thông qua Softoware hoặc từ trang web chính thức của nó (xem liên kết ở trên) dưới dạng đĩa CD ISO duy nhất, có thể cài đặt có kích thước xấp xỉ 150MB, chỉ được gắn cho kiến trúc bộ lệnh 32-bit (i586). Trong khi bản phân phối sẽ khởi động và cài đặt trên nền tảng phần cứng 64 bit, nó sẽ chỉ chấp nhận các ứng dụng 32 bit.

Tùy chọn khởi động

Trình đơn khởi động được thiết kế đẹp mắt và được tổ chức tốt sẽ cho phép bạn cài đặt trực tiếp và vĩnh viễn bản phân phối trên ổ đĩa cục bộ. Ngoài ra, bạn có thể cài đặt hệ điều hành ở chế độ văn bản, thực hiện cài đặt không giám sát, chạy kiểm tra chẩn đoán bộ nhớ với tiện ích Memtest86 +, cũng như xem thông tin phần cứng chi tiết bằng Công cụ phát hiện phần cứng (HDT).

Chương trình cài đặt chế độ văn bản rất dễ sử dụng

Toàn bộ quá trình cài đặt dựa trên văn bản và sẽ yêu cầu người dùng chỉ chọn ngôn ngữ (các ngôn ngữ được hỗ trợ bao gồm tiếng Anh, tiếng Thổ Nhĩ Kỳ, tiếng Ba Lan, tiếng Nga, tiếng Hà Lan, tiếng Tây Ban Nha, tiếng Pháp và tiếng Đức), chấp nhận giấy phép và phân vùng đĩa (các hệ thống tệp được hỗ trợ bao gồm EXT2, EXT3, EXT4 và ReiserFS).

Sau khi cài đặt, bạn phải chọn bố cục bàn phím và múi giờ, nhập tên máy chủ và tên miền của máy, nhập mật khẩu cho thư mục gốc (quản trị viên hệ thống) và tài khoản quản trị, cũng như định cấu hình mạng ( bao gồm cài đặt DNS, Cổng, Địa chỉ IP, Trình điều khiển và Cài đặt Mạng).

Tóm lại

Tóm lại, IPFire là một trong những bản phân phối tường lửa mã nguồn mở tốt nhất thế giới của Linux, được thiết kế để cung cấp tường lửa tiên tiến, các cổng VPN và các thành phần máy chủ proxy. Thiết kế của nó là mô đun và linh hoạt, có nghĩa là chức năng của nó có thể được mở rộng thông qua các plugin.

Tính năng mới trong bản phát hành này:

- Proxy chỉ dành cho RAM:

- Trong một số cài đặt, bạn có thể chỉ muốn cho phép các đối tượng bộ nhớ cache proxy trong bộ nhớ chứ không phải trên đĩa. Đặc biệt khi kết nối Internet nhanh và lưu trữ chậm, điều này hữu ích nhất.

- Giao diện người dùng web hiện cho phép đặt kích thước bộ nhớ cache của đĩa thành 0, điều này sẽ vô hiệu hóa bộ nhớ cache hoàn toàn. Cám ơn Daniel vì đã làm việc này.

- OpenVPN 2.4:

- IPFire đã di chuyển sang OpenVPN 2.4, trong đó giới thiệu mật mã mới của lớp AES-GCM sẽ tăng thông lượng trên các hệ thống có khả năng tăng tốc phần cứng cho nó. Bản cập nhật cũng mang lại nhiều cải tiến nhỏ khác.

- Erik đã làm việc để tích hợp tính năng này đã yêu cầu một số công việc theo mui xe nhưng tương thích với bất kỳ cấu hình nào trước đó cho cả kết nối đường bộ và kết nối net-to-net.

- Mật mã được cải tiến:

- Mật mã học là một trong những nền tảng cho một hệ thống an toàn. Chúng tôi đã cập nhật bản phân phối để sử dụng phiên bản mới nhất của thư viện mã hóa OpenSSL (phiên bản 1.1.0). Điều này đi kèm với một số mật mã mới và tái cấu trúc mã cơ sở đã được tiến hành.

- Với thay đổi này, chúng tôi đã quyết định hoàn toàn không dùng SSLv3 và giao diện người dùng web sẽ yêu cầu TLSv1.2 cũng là giao diện mặc định cho nhiều dịch vụ khác. Chúng tôi đã định cấu hình danh sách mật mã cứng chỉ sử dụng các thuật toán gần đây và loại bỏ hoàn toàn các thuật toán bị hỏng hoặc yếu như RC4, MD5, v.v.

- Vui lòng kiểm tra trước bản cập nhật này nếu bạn đang dựa vào bất kỳ cập nhật nào và nâng cấp hệ thống phụ thuộc của bạn.

- Các gói khác nhau trong IPFire phải được vá để có thể sử dụng thư viện mới. Công việc chính này là cần thiết để cung cấp IPFire với mật mã mới nhất, di chuyển ra khỏi các thuật toán không được chấp nhận và tận dụng công nghệ mới. Ví dụ: ciphersuite ChaCha20-Poly1305 có sẵn hoạt động nhanh hơn trên thiết bị di động.

- Phiên bản cũ của thư viện OpenSSL (1.0.2) vẫn còn trong hệ thống vì các lý do tương thích và sẽ tiếp tục được chúng tôi duy trì trong một thời gian ngắn. Cuối cùng, điều này sẽ bị xóa hoàn toàn, vì vậy, hãy di chuyển mọi tiện ích bổ sung được tạo tùy chỉnh khỏi sử dụng OpenSSL 1.0.2.

- Misc:

- Pakfire hiện đã biết được máy chủ mirror nào hỗ trợ HTTPS và sẽ tự động liên hệ với chúng qua HTTPS. Điều này cải thiện quyền riêng tư.

- Chúng tôi cũng đã bắt đầu giai đoạn một trong số lần rollover khóa Pakfire được lên kế hoạch của chúng tôi.

- Đường dẫn MTU Discovery đã bị tắt trong hệ thống. Điều này đã liên tục tạo ra sự cố với tính ổn định của đường hầm IPsec đã chọn đường dẫn qua mạng được định cấu hình không chính xác.

- Mẫu QoS có thể tính toán băng thông đã được sửa cố định rằng tổng băng thông được đảm bảo trên tất cả các lớp không vượt quá 100%

- Các gói đã cập nhật:

- liên kết 9.11.3, curl 7.59.0, dmidecode 3.1, gnupg 1.4.22, hdparm 9.55, logrotate 3.14.0, Net-SSLeay 1.82, ntp 4.2.8p11, openssh 7.6p1, python-m2crypto 0.27.0, unbound 1.7.0, vnstat 1.18

- Tiện ích bổ sung:

- Các tiện ích bổ sung này đã được cập nhật: clamav 0.99.4, htop 2.1.0, krb5 1.15.2, ncat 7.60, nano 2.9.4, rsync 3.1.3, tor 0.3.2.10, wio 1.3.2

Tính năng mới trong phiên bản:

- OpenSSL 1.0.2n:

- Một lỗ hổng bảo mật trung bình và một lỗ hổng bảo mật thấp đã được vá trong OpenSSL 1.0.2n. Bạn có thể tìm thấy tư vấn bảo mật chính thức tại đây.

- IPsec:

- Bây giờ có thể xác định thời gian chờ không hoạt động khi đường hầm IPsec VPN không hoạt động đang bị đóng

- Hỗ trợ cho các nhóm MODP với các nhóm con đã bị loại bỏ

- Nén bây giờ bị tắt theo mặc định vì nó hoàn toàn không hiệu quả

- strongswan đã được cập nhật thành 5.6.1

- OpenVPN:

- Giờ đây, việc định tuyến các khách hàng chiến lược OpenVPN thành các mạng IPsec VPN dễ dàng hơn bằng cách chọn các tuyến đường trong cấu hình của từng khách hàng. Điều này làm cho các thiết kế trung tâm và nói dễ cấu hình hơn.

- Tạo chuỗi công cụ:

- Một số tập lệnh xây dựng đã được cấu trúc lại để làm sạch quá trình xây dựng và chuỗi công cụ đã được di chuyển từ / tools đến / tools_ & lt; arch & gt;.

- nasm, Bộ tích hợp Net, đã được cập nhật thành 2.13.2

- Misc:

- SSL session và SSL session ticket đã bị vô hiệu hóa trong Apache. Điều này sẽ cải thiện tính bảo mật của giao diện người dùng web.

- Ở những nơi khác nhau, thông tin GeoIP có sẵn khi địa chỉ IP được hiển thị và thông tin đó hữu ích để biết

- Thêm tuyến tĩnh trên giao diện người dùng web đã được sửa

- Một số vấn đề thẩm mỹ trên các trang cấu hình cổng bị khóa đã được sửa và cổng bị khóa hiện đang hoạt động cùng với proxy ở chế độ trong suốt

- Có thể định cấu hình Syslogging thành máy chủ xóa để sử dụng TCP hoặc UDP

- Tiện ích bổ sung:

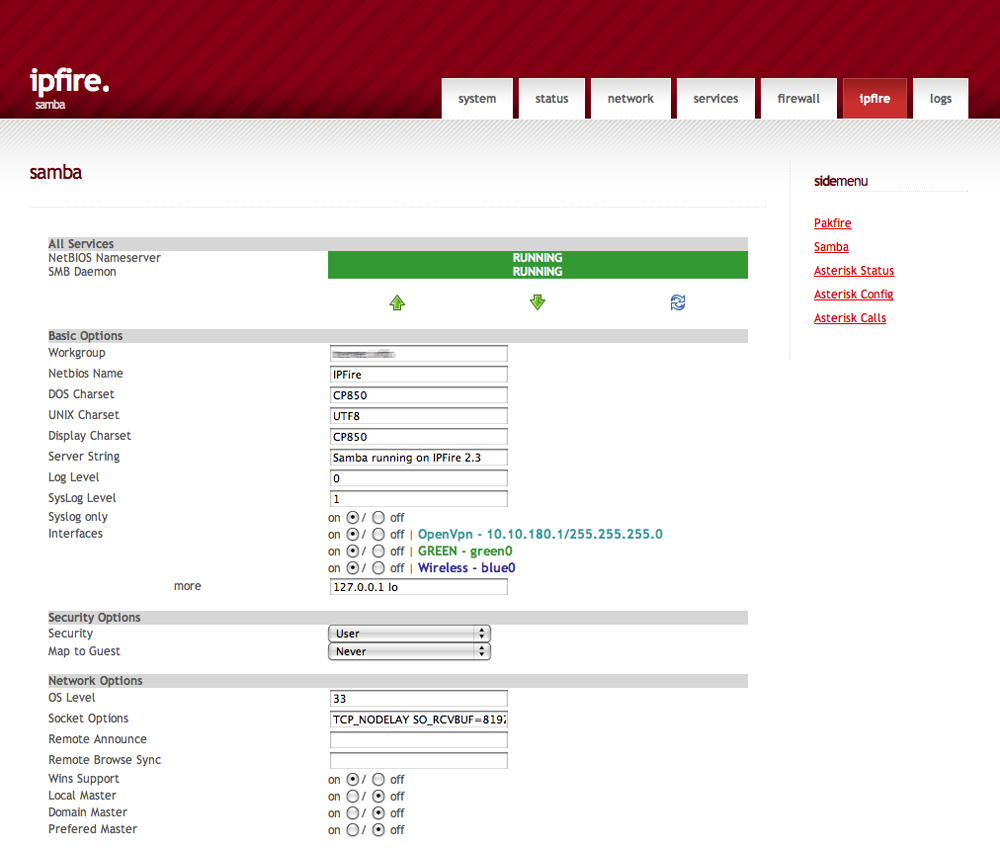

- Samba đã được cập nhật để khắc phục một số sự cố bảo mật

- mc đã được cập nhật thành 4.8.20

- nano đã được cập nhật thành 2.9.1

- sslscan, vsftpd và Bảng Anh đã bị loại bỏ vì chúng không được duy trì ngược dòng nữa và không tương thích với OpenSSL 1.1.0

Tính năng mới trong phiên bản 2.19 Core 116 / 3.0 Alpha 1:

- openssl 1.0.2m:

- Dự án OpenSSL đã phát hành phiên bản 1.0.2m và ban hành hai tư vấn bảo mật trong tuần trước. Hai lỗ hổng được phát hiện có độ bảo mật vừa phải và thấp, nhưng chúng tôi đã quyết định gửi cho bạn bản cập nhật này càng sớm càng tốt. Do đó, bạn nên cập nhật càng sớm càng tốt.

- Lỗ hổng nghiêm trọng hơn được tham chiếu khi CVE-2017-3736 khắc phục sự cố với bộ xử lý Intel Broadwell và AMD Ryzen hiện đại, nơi OpenSSL sử dụng một số tiện ích DMI1, DMI2 và ADX hiện đại và tính toán căn bậc hai không chính xác. Điều này có thể được khai thác bởi kẻ tấn công có thể đưa các tài nguyên quan trọng vào khôi phục khóa riêng dễ dàng hơn, cuộc tấn công này vẫn được coi là hầu như không khả thi bởi nhóm bảo mật OpenSSL.

- Lỗ hổng ít nghiêm trọng hơn là do dữ liệu giấy chứng nhận bị quá tải khi chứng chỉ có phần mở rộng IPAddressFamily không đúng định dạng. Điều này có thể dẫn đến việc hiển thị sai chứng chỉ ở định dạng văn bản. Lỗ hổng này được theo dõi trong CVE-2017-3735.

- Misc:

- wget cũng bị hai lỗ hổng bảo mật cho phép kẻ tấn công thực thi mã tùy ý. Chúng được tham chiếu theo CVE-2017-13089 và CVE-2017-13090.

- apache đã được cập nhật lên phiên bản 2.4.29 để sửa một số lỗi.

- snort đã được cập nhật lên phiên bản 2.9.11.

- xz cũng đã được cập nhật lên phiên bản 5.2.3 mang lại nhiều cải tiến.

Có gì mới trong phiên bản 2.19 Core 113 / 3.0 Alpha 1:

- Ai đang trực tuyến?:

- Ai đang Trực tuyến? (hoặc WIO trong ngắn hạn) cuối cùng đã đến trên IPFire. Nó đã được chuyển bởi tác giả gốc Stephan Feddersen và Alex Marx và có sẵn như là một gói phần mềm thông thường được gọi là wio.

- Đây là dịch vụ giám sát nội bộ cho mạng cục bộ hiển thị những thiết bị nào được kết nối, mạng nào đang trực tuyến và cũng có thể gửi báo thức về các sự kiện khác nhau. Hãy dùng thử!

- Misc.:

- Các khóa gốc DNS đã được cập nhật để làm cho DNS hoạt động ngoài tháng 10 năm 2017 sau khi việc di chuột qua khóa DNSSEC đã được thực hiện

- Bộ điều khiển nối tiếp giờ đây tự động phát hiện baudrate sau khi hạt nhân đã được khởi động

- Cập nhật gói của Matthias Fischer: liên kết 9.11.2, gnutls 3.5.14, libgcrypt 1.8.0, logrotate 3.12.3, nano 2.8.6, pcre 8.41, mực 3.5.26, không liên kết 1.6.4

- Tiện ích bổ sung:

- iftop đã được cập nhật lên 1.0pre4 bởi Erik Kapfer

- Matthias Fischer được cập nhật: hostapd 2.6, tor 0.3.0.10

Tính năng mới trong phiên bản 2.19 Core 112 / 3.0 Alpha 1:

- Bản cập nhật cốt lõi này chủ yếu đi kèm với bản cập nhật dưới mui xe. Các thư viện hệ thống cốt lõi đã được cập nhật lên các phiên bản chính mới và chuỗi công cụ xây dựng có các bản cập nhật lớn.

- Đây là:

- glibc 2,25

- Bộ sưu tập GNU Compiler 6.3.0

- binutils 2.29

- Python 2.7.13

- ccache 3.3.4, bc 1.07.1, cmake 3.8.1, flex 2.6.4, cầu chì 2.9.7, tăng 1.64.0, gawk 4.1.4, gnutls 3.5.11, grep 2.27, libarchive 3.3.1 , libgcrypt 1.7.7, libgpg-lỗi 1.27, libxml2 2.9.4, mdadm 4.0, openssl 1.0.2l, pkg-config 2.29.2, reiserfsprogs 3.6.25, SDL 1.2.15, mực 3.5.26, strongswan 5.5.3 , không liên kết 1.6.3, util-linux 2.28.2

- Misc:

- openvpn (2.3.17) đã nhận được một số cập nhật bảo mật đã được phát hiện gần đây.

- Một lỗ hổng thực thi lệnh từ xa trong ids.cgi đã bị đóng có thể được sử dụng bởi người dùng đã được xác thực để chạy các lệnh shell với quyền không superuser.

- Giờ đây, bạn có thể tạo mạng trong tường lửa là mạng con của bất kỳ vùng nội bộ nào.

- Đoạn mã chuỗi công cụ và xây dựng cũng đã được dọn dẹp và cải thiện.

- Netboot IPFire đã được cập nhật để luôn sử dụng kiến trúc tốt nhất cho hệ thống (tức là phiên bản 64 bit được cài đặt khi hệ thống hỗ trợ nó).

- Tiện ích bổ sung:

- Đã cập nhật:

- 7zip 16.02

- chim 1.6.3

- cyrus-imapd 2.5.11

- iperf 2.0.9

- directfb 1.7.7

- freeradius 3.0.14

- monit 5.23.0

- miniupnpd hiện đang nghe trên XANH theo mặc định

- tmux 2.5

- tor 3.0.8

- Đã bỏ qua:

- imspector và tcpick không được duy trì ngược dòng nữa

Tính năng mới trong phiên bản 2.19 Core 111 / 3.0 Alpha 1:

- Xác thực Doanh nghiệp WPA ở Chế độ Máy khách:

- Giờ đây, tường lửa có thể tự xác thực bằng mạng không dây sử dụng Giao thức xác thực mở rộng (EAP). Chúng thường được sử dụng trong các doanh nghiệp và yêu cầu tên người dùng và mật khẩu để kết nối với mạng.

- IPFire hỗ trợ PEAP và TTLS là hai loại phổ biến nhất. Chúng có thể được tìm thấy trong cấu hình trên trang "WiFi Client" chỉ hiển thị khi giao diện RED là thiết bị không dây. Trang này cũng hiển thị trạng thái và giao thức được sử dụng để thiết lập kết nối.

- Trang chỉ mục cũng hiển thị thông tin khác nhau về trạng thái, băng thông và chất lượng của kết nối với mạng không dây. Điều đó cũng hoạt động đối với các mạng không dây sử dụng WPA / WPA2-PSK hoặc WEP.

- QoS đa xếp hàng:

- Chất lượng dịch vụ hiện đang sử dụng tất cả các lõi CPU để cân bằng lưu lượng truy cập. Trước đây, chỉ có một lõi bộ vi xử lý được sử dụng làm cho kết nối chậm hơn trên các hệ thống có bộ vi xử lý yếu hơn như bộ vi xử lý Intel Atom, vv nhưng bộ điều hợp Ethernet nhanh. Điều này hiện đã được thay đổi để một bộ xử lý không còn là cổ chai nữa.

- Mặc định mã hóa mới:

- Trong nhiều phần của thuật toán mã hóa IPFire đóng một vai trò rất lớn. Tuy nhiên, họ già đi. Do đó, chúng tôi đã thay đổi các giá trị mặc định trên các hệ thống mới và cho các kết nối VPN mới đến một cái gì đó mới hơn và được coi là mạnh mẽ hơn.

- IPsec:

- Phiên bản mới nhất của strongSwan hỗ trợ Curve 25519 cho các đề xuất IKE và ESP hiện cũng có sẵn trong IPFire và được bật theo mặc định.

- Đề xuất mặc định cho kết nối mới hiện chỉ cho phép các thuật toán được chọn rõ ràng tối đa hóa bảo mật nhưng có thể có tác động tương thích trên các máy cũ hơn: SHA1 bị loại bỏ, SHA2 256 hoặc cao hơn phải được sử dụng; loại nhóm phải sử dụng khóa có độ dài 2048 bit hoặc lớn hơn

- Vì một số người sử dụng IPFire kết hợp với các thiết bị cổ, bây giờ nó được phép chọn MODP-768 trong các đề xuất IKE và ESP. Điều này được coi là bị hỏng và được đánh dấu như vậy.

- OpenVPN:

- OpenVPN đã sử dụng SHA1 cho tính toàn vẹn theo mặc định đã được thay đổi thành SHA512 cho các cài đặt mới. Thật không may OpenVPN không thể thương lượng điều này qua kết nối. Vì vậy, nếu bạn muốn sử dụng SHA512 trên một hệ thống hiện có, bạn sẽ phải tải xuống lại tất cả các kết nối máy khách.

- Các điểm đánh dấu khác nhau đã được thêm vào để đánh dấu một số thuật toán nhất định (ví dụ: MD5 và SHA1) được coi là bị hỏng hoặc yếu mã hóa.

- Misc.:

- IPsec VPN sẽ được hiển thị là "Kết nối" khi chúng không được thiết lập, nhưng hệ thống đang cố gắng

- Đã xảy ra lỗi tắt máy đã bị trì hoãn khiến hệ thống tắt khi giao diện RED được định cấu hình tĩnh

- Trạng thái DNSSEC hiện được hiển thị chính xác trên tất cả các hệ thống

- Các gói sau đã được cập nhật: acpid 2.0.28, liên kết 9.11.1, coreutils 8.27, cpio 2.12, dbus 1.11.12, tệp 5.30, gcc 4.9.4, gdbm 1.13, gmp 6.1.2, gzip 1.8, logrotate 3.12.1, logwatch 7.4.3, m4 1.4.18, mpfr 3.1.5, openssl 1.0.2l (chỉ sửa lỗi), openvpn 2.3.16 sửa CVE-2017-7479 và CVE-2017-7478, pcre 8.40 , pkg-config 0.29.1, rrdtool 1.6.0, strongswan 5.5.2, không liên kết 1.6.2, giải nén 60, vnstat 1.17

- Matthias Fischer đã đóng góp một số thay đổi về mỹ phẩm cho phần nhật ký tường lửa

- Gabriel Rolland đã cải thiện bản dịch tiếng Ý

- Các phần khác nhau của hệ thống xây dựng đã được dọn sạch

- Tiện ích bổ sung:

- Tiện ích bổ sung Mới:

- ltrace: Một công cụ để theo dõi các cuộc gọi thư viện của một nhị phân

- Tiện ích được Cập nhật:

- Trình bổ sung samba đã được vá cho lỗ hổng bảo mật (CVE-2017-7494) cho phép mã từ xa thực thi trên các cổ phiếu có thể ghi.

- ipset 6.32

- libvirt 3.1.0 + python3-libvirt 3.6.1

- git 2.12.1

- nano 2.8.1

- netsnmpd hiện hỗ trợ cảm biến nhiệt độ đọc với sự trợ giúp của lm_sensors

- nmap 7.40

- tor 0.3.0.7

Tính năng mới trong phiên bản 2.19 Core 109 / 3.0 Alpha 1:

- Bản sửa lỗi DNS:

- Proxy DNS đang hoạt động bên trong IPFire đã được cập nhật thành không giới hạn 1.6.0, cung cấp nhiều bản sửa lỗi khác nhau. Do đó, việc giảm thiểu QNAME và làm cứng bên dưới các miền NX đã được kích hoạt lại.

- Vào lúc bắt đầu, IPFire hiện cũng kiểm tra xem một bộ định tuyến trước IPFire có giảm các phản hồi DNS dài hơn một ngưỡng nhất định hay không (một số thiết bị Cisco thực hiện điều này để "làm cứng" DNS). Nếu điều này được phát hiện, kích thước bộ đệm EDNS nếu giảm mà làm cho unbound rơi trở lại TCP cho phản ứng lớn hơn. Điều này có thể làm chậm DNS một chút, nhưng giữ cho nó hoạt động sau khi tất cả trong các môi trường được định cấu hình sai đó.

- Misc:

- openssl đã được cập nhật thành 1.0.2k giúp sửa một số lỗ hổng bảo mật với mức độ nghiêm trọng "vừa phải"

- Hạt nhân hiện đang hỗ trợ một số mô-đun eMMC mới hơn

- Tập lệnh sao lưu hiện đang hoạt động đáng tin cậy hơn trên tất cả các kiến trúc

- Các kịch bản mạng đã tạo ra các cầu MACVTAP cho ảo hóa trong số những thứ khác hiện nay hỗ trợ các bridge chuẩn 802.3,

- Giao diện tường lửa bị từ chối tạo mạng con là mạng con của bất kỳ mạng chuẩn nào đã được sửa

- Matthias Fischer đã gửi bản cập nhật gói cho: liên kết 9.11.0-P2 với một số bản sửa lỗi bảo mật, libpcap 1.8.1, logrotate 3.9.1, mô-đun perl-GeoIP 1.25, snort 2.9.9.0, mực 3.5.24 sửa các lỗi khác nhau, sysklogd 1.5.1, zlib 1.2.11

- Hơn nữa, libpng đã được cập nhật thành 1.2.57 để sửa một số lỗ hổng bảo mật

- Tiện ích bổ sung:

- Jonatan Schlag đóng gói Python 3 cho IPFire

- Ông cũng đã cập nhật libvirt thành phiên bản 2.5 và qemu thành phiên bản 2.8

- Matthias Fischer đã gửi một số bản cập nhật cho các gói sau: nano 2.7.2, tcpdump 4.8.1, tmux 2.3

- tor đã được cập nhật thành 0.2.9.9 giúp sửa một số lỗ hổng từ chối dịch vụ

- sarg đã được cập nhật thành 2.3.10

Tính năng mới trong phiên bản 2.19 Core 108 / 3.0 Alpha 1:

- Ghi nhật ký Không đồng bộ:

- Ghi nhật ký không đồng bộ hiện được bật theo mặc định và không thể định cấu hình được nữa. Điều này làm cho một số chương trình đã viết một số lượng lớn các thông điệp tường trình chậm lại và có thể không phản hồi trên mạng gây ra nhiều vấn đề khác nhau. Điều này đã được nhìn thấy trên các hệ thống có phương tiện flash rất chậm và môi trường ảo.

- Khác:

- Kiểm tra kiểm tra các máy chủ DNS cho bất kỳ cấu hình sai nào giả định một số máy chủ định danh đang xác thực mặc dù chúng không hoạt động và rất có thể không hoạt động. Điều này đã được khắc phục ngay bây giờ và các hệ thống sử dụng các máy chủ định danh bị hỏng này sẽ rơi trở lại chế độ recursor.

- Một vấn đề trong giao diện tường lửa đã được khắc phục mà không cho phép thêm kết nối IPsec VPN và kết nối OpenVPN có cùng tên cho nhóm tường lửa.

- Các Gói Cốt lõi đã Cập nhật:

- strongswan đã được cập nhật lên phiên bản 5.5.1, sửa nhiều lỗi khác nhau

- ntp đã được cập nhật lên phiên bản 4.2.8p9 để khắc phục các sự cố bảo mật khác nhau

- ddns đã được cập nhật lên phiên bản 008

- Tiện ích được Cập nhật:

- nano, trình chỉnh sửa văn bản, đã được cập nhật lên phiên bản 2.7.1

- tor, mạng ẩn danh, đã được cập nhật lên phiên bản 0.2.8.10

Tính năng mới trong phiên bản 2.19 Core 107 / 3.0 Alpha 1:

- Bản cập nhật này vá lỗi hạt nhân IPFire Linux chống lại một lỗ hổng được tiết lộ gần đây được gọi là Dirty COW. Đây là lỗi leo thang đặc quyền địa phương có thể được sử dụng bởi kẻ tấn công địa phương để có được đặc quyền root.

- Một bản vá tiếp theo khắc phục các bộ vi xử lý Intel với AES-NI phần cứng hỗ trợ mã hóa với độ dài khóa 256 và 192 bit, nhưng không được triển khai đúng trong hạt nhân Linux

- Bản sửa lỗi để hiển thị proxy DNS chưa được gắn kết mới trong phần nhật ký của giao diện người dùng web

- hdparm 9.5.0 và libjpeg 1.5.1 đã được cập nhật

Tính năng mới trong phiên bản 2.19 Core 105 / 3.0 Alpha 1:

- IPFire 2,19 Cập nhật cốt lõi 105 vá một số vấn đề bảo mật trong hai thanh công cụ mã hóa: openssl và libgcrypt. Chúng tôi khuyên bạn nên cài đặt bản cập nhật này càng sớm càng tốt và khởi động lại hệ thống IPFire để hoàn tất cập nhật.

Tính năng mới trong phiên bản 2.19 Core 103 / 3.0 Alpha 1:

- Cải tiến Proxy Web:

- Mực proxy trên web đã được cập nhật thành chuỗi 3,5 và các cải tiến khác nhau về tính ổn định và hiệu suất đã được thực hiện.

- Trên các máy có đĩa cứng chậm hoặc khi cài đặt với bộ đệm rất lớn, có khả năng xảy ra chỉ mục bộ nhớ cache bị hỏng khi proxy bị tắt. Điều này dẫn đến một proxy web không ổn định sau lần bắt đầu tiếp theo.

- Các thói quen tắt máy đã được cải thiện để một tham nhũng chỉ mục bộ nhớ cache hiện nay rất khó xảy ra. Ngoài ra chúng tôi đã có nghĩa là cài đặt cho phép chúng tôi phát hiện nếu chỉ mục bộ nhớ cache bị hỏng và nếu có thì nó sẽ tự động được xây dựng lại vào lần bắt đầu tiếp theo. Bản cập nhật này sẽ xóa chỉ mục có thể bị hỏng trên tất cả các cài đặt và bắt đầu xây dựng lại chỉ mục, điều này có thể dẫn đến hoạt động chậm của proxy trong một thời gian ngắn sau khi cài đặt bản cập nhật.

- Misc:

- Khắc phục lệnh thiết lập để hiển thị chính xác hơn 6 bộ điều khiển mạng

- Cơ sở dữ liệu múi giờ đã được cập nhật

- Thường cho phép gạch dưới trong tên miền

- Cập nhật các gói: coreutils 8.25, curl 7.48.0, dnsmasq 2.76, tìm kiếm 4.6.0, grep 2.24, ít 481, ncurses 6.0, procps 3.2.8, sdparm 1.10, wpa_supplicant 2.5

- Các tiện ích được cập nhật:

- 7zip 15.14.1

- clamav 0.99.2

- hostapd 2.5

- Lệnh Nửa đêm 4.8.17

- nfs (sẽ thay thế portmap bằng rpcbind)

- tor 0,2.7.6

Tính năng mới trong phiên bản 2.19 Core 102 / 3.0 Alpha 1:

Tính năng mới trong IPFire 2,19 Core 101 (ngày 3 tháng 5 năm 2016)

Tính năng mới trong phiên bản 2.19 Core 100 / 3.0 Alpha 1:

- Bản cập nhật này sẽ mang đến cho bạn IPFire 2,19 mà lần đầu tiên chúng tôi phát hành 64 bit trên Intel (x86_64). Bản phát hành này đã bị trì hoãn bởi các lỗ hổng bảo mật khác nhau trong openssl và glibc, nhưng được đóng gói với nhiều cải tiến dưới mui xe và các bản sửa lỗi khác nhau.

- 64 bit:

- Sẽ không có đường dẫn cập nhật tự động từ cài đặt 32 bit đến cài đặt 64 bit. Cần phải cài đặt lại hệ thống theo cách thủ công cho những người muốn thay đổi, nhưng bản sao lưu được tạo trước đó có thể được khôi phục để toàn bộ quy trình mất ít hơn nửa giờ.

- Không có quá nhiều lợi thế so với phiên bản 64 bit ngoại trừ một số tăng hiệu suất nhỏ đối với một số trường hợp sử dụng và tất nhiên khả năng giải quyết nhiều bộ nhớ hơn. IPFire có thể giải quyết lên đến 64GB RAM trên 32 bit, do đó không cần phải di chuyển nhiều. Chúng tôi khuyên bạn nên sử dụng hình ảnh 64 bit cho các cài đặt mới và gắn với các cài đặt hiện có như chúng.

- Cập nhật Hạt nhân:

- Như với tất cả các bản phát hành chính, phiên bản này đi kèm với hạt nhân Linux được cập nhật để sửa lỗi và cải thiện khả năng tương thích phần cứng. Linux 3.14.65 với nhiều trình điều khiển backported từ Linux 4.2 cũng cứng hơn so với các cuộc tấn công phổ biến như tràn bộ đệm ngăn xếp.

- Nhiều blob phần mềm cho thẻ không dây và các thành phần khác đã được cập nhật giống như cơ sở dữ liệu phần cứng.

- Vấn đề hiệu suất Hyper-V:

- Một cổng sau của phiên bản gần đây của mô-đun trình điều khiển mạng Hyper-V của Microsoft sẽ cho phép truyền dữ liệu ở tốc độ cao hơn một lần nữa. Các phiên bản trước chỉ có thông lượng rất kém trên một số phiên bản của Hyper-V.

- Bản cập nhật Tường lửa:

- Giờ đây, bạn có thể bật hoặc tắt một số mô-đun theo dõi kết nối nhất định. Các mô-đun tầng ứng dụng (ALG) này giúp các giao thức nhất định như SIP hoặc FTP hoạt động với NAT. Một số điện thoại VoIP hoặc PBX có vấn đề với những người để họ có thể bị vô hiệu hóa. Một số cần chúng.

- Tường lửa cũng đã được tối ưu hóa để cho phép nhiều thông lượng hơn bằng cách sử dụng ít tài nguyên hệ thống hơn.

- Misc:

- Nhiều chương trình và công cụ của chuỗi công cụ được sử dụng đã được cập nhật. Một phiên bản mới của Bộ sưu tập GNU Compiler cung cấp mã hiệu quả hơn, mạnh mẽ hơn và khả năng tương thích cho C ++ 11

- GCC 4.9.3, binutils 2.24, bò rừng 3.0.4, grep 2.22, m4 1.4.17, sed 4.2.2, xz 5.2.2

- dnsmasq, proxy DNS nội bộ IPFire đã được cập nhật và nhiều sự cố không ổn định đã được khắc phục

- openvpn đã được cập nhật lên phiên bản 2.3.7 và các tệp cấu hình đã tạo đã được cập nhật để tương thích với các phiên bản OpenVPN sắp tới

- IPFire giờ sẽ đợi khi khởi động lên khi thời gian cần đồng bộ hóa và DHCP được sử dụng cho đến khi kết nối được thiết lập và sau đó tiếp tục khởi động

- liên kết đã được cập nhật thành phiên bản 9.10.3-P2

- ntp đã được cập nhật lên phiên bản 4.2.8p5

- tzdata, cơ sở dữ liệu cho các định nghĩa múi giờ, đã được cập nhật lên phiên bản 2016b

- Nhiều bản sửa lỗi mỹ phẩm khác nhau đã được thực hiện trên giao diện người dùng web

- Lỗi gây ra các thiết bị VLAN không được tạo khi NIC cha được đưa ra đã được sửa

- Máy khách DHCP: Đặt lại MTU trên các NIC bị hỏng mất liên kết đã được sửa

- Một đĩa RAM để lưu trữ cơ sở dữ liệu của đồ thị được hiển thị trong giao diện người dùng web hiện được sử dụng lại theo mặc định trên các cài đặt sử dụng hình ảnh flash khi có hơn 400MB bộ nhớ

- Lỗi mà Chất lượng Dịch vụ không thể dừng lại đã được khắc phục

- Một số mã cũ đã được tân trang lại và một số mã không sử dụng đã bị loại bỏ trong một số thành phần IPFire nội bộ

- Tiện ích bổ sung:

- owncloud đã được cập nhật lên phiên bản 7.0.11

- nano đã được cập nhật lên phiên bản 2.5.1

- rsync đã được cập nhật lên phiên bản 3.1.2

Tính năng mới trong phiên bản 2.17 Core 98 / 3.0 Alpha 1:

- Do lỗ hổng bảo mật được phát hiện gần đây trong glibc, chúng tôi sẽ phát hành Bản cập nhật Lõi này có chứa bản sửa lỗi cho CVE-2015-7547.

- Giao diện getaddrinfo () là glibc, thư viện C chính của hệ thống, được sử dụng để phân giải tên thành các địa chỉ IP bằng DNS. Kẻ tấn công có thể khai thác quá trình trong hệ thống thực hiện yêu cầu này bằng cách gửi một câu trả lời giả mạo quá dài gây ra tràn bộ đệm ngăn xếp. Mã có thể được tiêm và thực thi.

- IPFire tuy nhiên không bị khai thác trực tiếp bởi lỗ hổng này vì nó đang sử dụng một proxy DNS, từ chối các phản hồi DNS quá dài. Vì vậy, bản thân IPFire và tất cả các hệ thống trên mạng sử dụng IPFire làm proxy DNS đều được bảo vệ bởi proxy DNS. Tuy nhiên, chúng tôi quyết định đẩy ra một bản vá cho lỗ hổng này nhanh nhất có thể.

Tính năng mới trong phiên bản 2.17 Lõi 94 / 3.0 Alpha 1:

- OpenSSH:

- OpenSSH đã được cập nhật lên phiên bản 7.1p1. Cùng với đó, chúng tôi đã thêm hỗ trợ cho các đường cong elliptic (ECDSA và ED25519) và loại bỏ hỗ trợ cho DSA được coi là bị hỏng. Các khóa RSA quá nhỏ cũng bị xóa và được tạo lại. Những thay đổi này có thể yêu cầu nhập lại các khóa của hệ thống IPFire trên máy tính quản trị của bạn.

- Tác nhân thư nội bộ

- Một tác nhân thư nội bộ đã được thêm vào được sử dụng bởi các dịch vụ nội bộ để gửi báo cáo hoặc cảnh báo. Cho đến nay chỉ có một vài dịch vụ sử dụng điều này (giống như tiện ích kế toán mực), nhưng chúng tôi hy vọng sẽ thêm nhiều thứ hơn trong tương lai.

- Đây là một tác nhân thư rất đơn giản và nhẹ có thể được định cấu hình trên giao diện người dùng web và thường sẽ yêu cầu máy chủ thư ngược dòng.

- IPsec MOBIKE:

- Một hộp kiểm mới trong trang cài đặt nâng cao của một kết nối IPsec đã được thêm vào. Nó cho phép sử dụng MOBIKE, một công nghệ cho IPsec để vượt NAT tốt hơn. Đôi khi, sau khi các bộ định tuyến bị lỗi, các kết nối IPsec có thể được thiết lập, nhưng không có dữ liệu nào có thể được truyền và kết nối bị ngắt rất nhanh (một số router gặp khó khăn khi chuyển tiếp các gói DPD). MOBIKE vượt qua điều đó bằng cách sử dụng cổng UDP 4500 cho các tin nhắn IKE.

- Misc:

- Các trường bắt buộc hiện được đánh dấu bằng dấu sao. Trước đây, đây là cách khác để các trường tùy chọn được đánh dấu bằng dấu sao không được thấy ở bất kỳ đâu trên web nữa.

- Bản cập nhật ddns bắt buộc hàng tháng bị xóa vì ddns tự chăm sóc cập nhật tất cả hồ sơ và làm mới chúng sau 30 ngày nếu cần.

- fireinfo: Một số sự cố đã được khắc phục bằng ID chỉ chứa 0xff

- Các gói đã cập nhật:

- liên kết 9.10.2-P4, lõi 8.24, dnsmasq nhận các thay đổi mới nhất được nhập, tệp 5.24, glibc (sửa lỗi bảo mật), hdparm 9.48, iproute2 4.2.0, libgcrypt 1.6.4, libgpg-error 1.20, pcre (sửa lỗi để có thêm tràn bộ đệm), rrdtool 1.5.4, mực 3.4.14

Tính năng mới trong phiên bản 2.17 Core 93 / 3.0 Alpha 1:

- Bản cập nhật ứng dụng khách DDNS:

- ddns, ứng dụng cập nhật DNS động của chúng tôi, đã được cập nhật lên phiên bản 008. Phiên bản này mạnh hơn chống lại các lỗi mạng trên đường dẫn và lỗi máy chủ tại nhà cung cấp. Các cập nhật sau đó sẽ được thử lại thường xuyên.

- Các nhà cung cấp joker.com và DNSmadeEasy hiện được hỗ trợ

- Sự cố khi cập nhật hồ sơ namecheap đã được sửa

- Misc:

- Pakfire đã được sửa và bây giờ chính xác kéo phụ thuộc bổ sung của các gói bổ sung khi cập nhật từ phiên bản cũ hơn.

- TRIM bị vô hiệu hóa trên một số ổ SSD có lỗi chương trình cơ sở đã biết gây mất dữ liệu.

- mực-kế toán: Khắc phục nhiều lỗi chính tả khác nhau trong bản dịch

- /etc/ipsec.user-post.conf được thêm vào bản sao lưu nếu nó tồn tại

- Các gói đã cập nhật:

- liên kết 9.10.2-P3, daq 2.0.6, dnsmasq 2.75, libevent 2.0.22 ổn định (được chuyển sang hệ thống cốt lõi từ tiện ích bổ sung), libpcap 1.7.4, tầm nhìn 3.1.1, pcre (sửa CVE -2015-5073), mực 3.4.14

- Tiện ích bổ sung:

- ly 2.0.4, tạo 4.1, nano 2.4.2

Bình luận không